Em 28 de janeiro, celebramos o Dia Internacional da Proteção de Dados, uma tradição que começou na Europa em 2006. Essa data marca a assinatura do primeiro tratado internacional sobre proteção de dados, a Convenção para a Proteção de Indivíduos com Relação ao Processamento Automático de Dados Pessoais, conhecida como “Convenção 108”. Embora o Brasil ainda não tenha um dia nacional dedicado a essa comemoração, é crucial refletir sobre os avanços e desafios no atual cenário, especialmente em meio à crescente presença da Inteligência Artificial (IA).

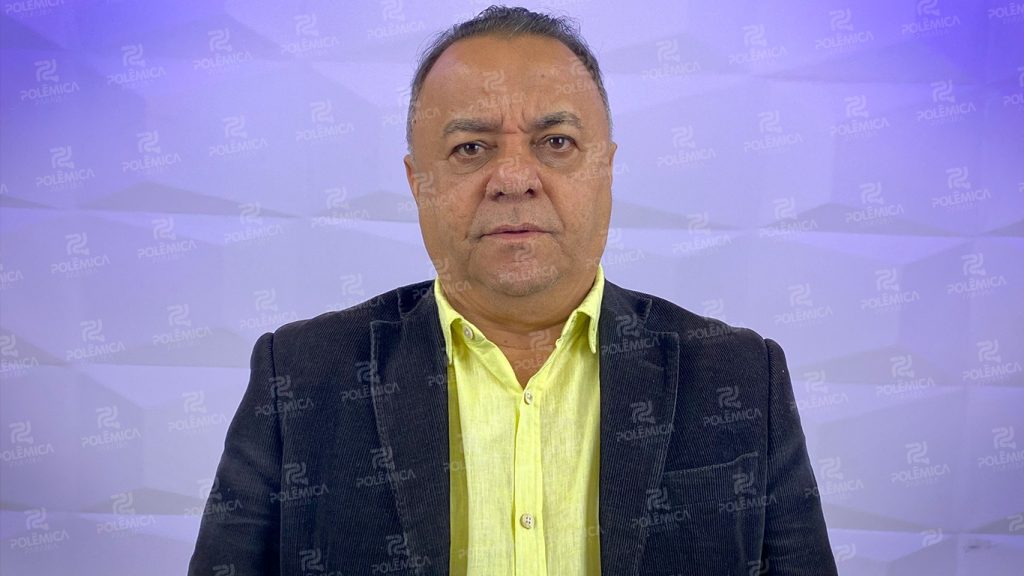

Conversamos com Alex Garcia, CEO da HIMNI.COM, uma empresa especializada em tecnologias de IA para desenvolvimento de sistemas públicos e privados, sobre os desafios que a Lei Geral de Proteção de Dados (LGPD) enfrenta na garantia da segurança dos dados dos usuários. Ele destaca vários pontos críticos:

Leia abaixo a entrevista com o profissional de tecnologia da informação

Alex quais os desafios que a LGPD tem em para garantir a proteção dos dados dos usuários?

A LGPD, regida pela Lei (13.709/2018) estabelece diretrizes claras sobre a coleta, armazenamento, processamento e compartilhamento de dados pessoais, com o objetivo de proteger a privacidade dos indivíduos e reduzir riscos de vazamentos, uso indevido e abusivo das informações. A mesma se aplica tanto a empresas públicas quanto privadas e abrange qualquer organização que lide com dados pessoais de cidadãos brasileiros.

Capacitação das empresas:

A maioria das empresas não estão totalmente cientes da importância da LGPD e dos requisitos que ela impõe. Essa adequação requer mudanças operacionais significativas, o que é um desafio para instituições de diferentes tamanhos e segmentos.

Falta de recursos humanos e capacitação:

A iniciação da LGPD exige investimentos tecnológicos, treinamento de pessoas e contratação de especialistas em proteção de dados. Pequena e média empresa tem encontrado dificuldades em investir nesses recursos obrigatórios para apoiar a todas as exigências da lei.

Fiscalizar e multar

A aplicabilidade da Lei Geral de Proteção de Dados depende de órgãos fiscalizadores eficientes que consigam monitorar o cumprimento da lei pelas entidades sejam públicas ou privadas. Nesse sentido, não há uma estrutura eficaz de fiscalização no Brasil, o que compromete a eficácia da legislação em vigor. Além disso, as medidas previstas para o descumprimento da LGPD são altas e podem impactar seriamente as organizações que não se adequam, para sua eficácia é importante que as penalidades sejam aplicadas de forma justa e eficiente.

Desafios tecnológicos:

A evolução da digitalização de dados e serviços e a utilização de tecnologias avançadas aumentam a complexidade da proteção de dados. Garantir a segurança dos dados em ambientes tecnológicos, que evoluem numa velocidade maior que a capacidade de se fiscalizar, é um grande desafio e contínuo.

A LGPD representa um avanço significativo na proteção da privacidade e dos dados pessoais dos cidadãos brasileiros. Porém, é fundamental que empresas e órgãos fiscalizadores e os cidadãos trabalhem em conjunto para garantir a efetividade da lei e a proteção dos direitos de privacidade de todos os brasileiros.

Principalmente nas eleições, como você vê os riscos e desafios que as IAs podem trazer em relação à privacidade e proteção de dados dos eleitores?

As vantagens da Inteligência Artificial são inúmeras, ela pode ser usada de forma BOA ou RUIM nas eleições.

De forma BOA ela pode ser usada para fiscalizar os candidatos e notícias falsas envolvendo a política atual e outros;

De Forma RUIM a Inteligência Artificial apresenta riscos significativos no contexto eleitoral.

Um dos maiores riscos discutidos é a capacidade de criar informações falsas ou enganosas, como deepfakes.

O ser humano ainda está aprendendo com a Inteligência Artificial, temos que ter bastante cuidado com a ÉTICA.

Qual o maior perigo que os usuários e/ou eleitores enfrentarão em relação ao uso de IAs tanto nas eleições como na vida cotidiana?

O maior risco na minha opinião são os vazamentos de dados sigilosos e o roubo de informações, temos que lembrar-se que a Inteligência Artificial, pode substituir a inteligência humana em alguns episódios!

Temos que colocar em mente que é o futuro para melhoria e eficácia de muitas áreas, como saúde, educação, Administração pública e privada.

E etc.

No dia nacional de proteção de dados, você avalia que usuários e eleitores, estão seguros com u uso das IAs? a LGPD tem todos os mecanismos para garantir essa proteção?

Com relação à segurança é algo bem complexo de se falar, temos vistos avanço com a Amazon e Google com seus engenheiros comentando na imprensa americana sobre seus medos;

Um dos principais medos é um possível sistema autônomo que possa tomar decisões sem a programação humana, sistemas auto-programáveis;

A LGPD, assim como outras legislações mundiais estão se adequando a essa nova realidade e a cada tempo temos coisa nova.

Dicas práticas de proteção de dados online

Nesta seção, são destacados alguns cursos sobre a temática de privacidade e proteção de dados e algumas dicas e boas práticas para melhorar o acesso e utilização segura dos recursos de tecnologia da informação do IF Sudeste MG e que, também, podem ser estendidas para proteção de dispositivos e acesso seguro à redes domésticas e públicas.

Uso seguro de credenciais de acesso

- Sempre que disponível, ative a autenticação em duas etapas.

- A senha é pessoal e intransferível, não a divulgue e nem compartilhe. A senha é sua e de mais ninguém!

- Cuide sempre das suas credenciais utilizadas para acesso aos sistemas do IF Sudeste MG (usuário e senha), nunca as compartilhe. Lembre-se, você é responsável por todas as ações realizadas utilizando as suas credenciais.

- Não escreva sua senha em local público ou de fácil acesso como em papéis, em arquivos sem proteção no computador ou em outro tipo de mídia.

- Cuidado ao digitar a sua senha com alguém por perto, principalmente olhando para o seu teclado. Certifique-se sempre de não estar sendo observado ao digitar a sua senha.

- Feche sua sessão (logout) ao acessar sites que requeiram o uso de senhas, principalmente ao usar equipamentos compartilhados.

- Nunca use dados pessoais ou sequências de teclado como senha. Tente criar senhas fortes contendo letras (maiúsculas e minúsculas), números aleatórios e caracteres especiais, de pelo menos 10 (dez) dígitos.

- Evite usar a mesma senha para cadastro e acesso aos sistemas.

- Tente mudar suas senhas regularmente, principalmente se acessar sistemas em dispositivos que são utilizados por várias pessoas.

- Caso desconfie que sua senha tenha sido descoberta, vazada ou usada em um equipamento invadido ou infectado, altere-a imediatamente.

- Use conexões seguras (https) quando o acesso a um site, envolver o fornecimento de credenciais de acesso.

Proteção do sistema operacional e aplicativos

- Mantenha sempre o sistema operacional e aplicativos instalados no seu equipamento com as atualizações mais recentes.

- Não saia clicando em linksrecebidos por meio de mensagens eletrônicas (SMS, e-mails, redes sociais, etc.). Desconfie sempre!

- Sempre que precisar instalar um novo aplicativo, procure obter de fontes confiáveis, como lojas oficiais ou do site do fabricante. Dê preferência àqueles que tenham sido bem avaliados e com grande quantidade de usuários.

- Use apenas sistemas operacionais e programas originais.

- Desabilite serviços desnecessários e desinstale os aplicativos que não são utilizados.

- Se não for necessário, desabilite o compartilhamento de arquivos.

- Seja cuidadoso ao usar cookiescaso deseje ter mais privacidade.

Proteção contra malware

- Configure seu antivírus para procurar por atualizações sempre que seu equipamento estiver conectado à Internet.

- Faça pelo menos uma varredura completa, por semana, em todo o sistema operacional.

- Use seu antivírus em todo arquivo baixado antes de executá-lo, assim como em toda mídia removível conectada.

- Desabilitar a reprodução automática de dispositivos removíveis no sistema operacional.

Cuidados com o uso do correio eletrônico

- Sempre verifique a procedência de e-mails em nome de bancos, provedores de serviços, lojas, órgãos públicos, etc. observando o cabeçalho e o conteúdo completo da mensagem. Nunca saia clicando de imediato em links e anexo da mensagem. Verifique se o remetente é mesmo quem diz ser. Sempre desconfie!

- Caso desconfie de alguma mensagem, consulte o Catálogo de Fraudes da Rede Nacional de Pesquisa (https://catalogodefraudes.rnp.br/) que tem como objetivo conscientizar a comunidade sobre os principais golpes que estão em circulação na internet, identificando e divulgando fraudes reportadas pela comunidade ou coletadas por seus sensores.

- Mesmo que tenha utilizado o antivírus, evite abrir arquivos enviados por fontes não confiáveis.

- Desconfie sempre de arquivos executáveis recebidos, mesmo vindo de fontes confiáveis. Eles podem vir mascarados com extensão compactada (.zip, .rar, .gz, …). Cuidado!

- Verifique a veracidade das informações e use sempre seu bom senso antes de repassar a mensagem.

- Desconfie de linkse arquivos anexados à mensagem mesmo que tenham sido enviados por pessoas ou instituições conhecidas (pode ser uma conta de email invadida que está sendo utilizada para aplicar golpes).

- Antes de abrir um arquivo anexado à mensagem tenha certeza de que ele não apresenta riscos, verificando-o com ferramentas antivírus.

- Seja cuidadoso ao acessar a página do seu webmail para não ser vítima de golpe (phishing). No caso do webmail institucional, dê preferência para acessá-lo pelo portal oficial do IF Sudeste MG (https://www.ifsudestemg.edu.br/sistemas).

- Configure opções de recuperação de senha, como um endereço de e-mail alternativo e um número de telefone celular.

- Evite acessar seu webmail em computadores de terceiros e, caso seja realmente necessário, ative o modo de navegação anônima.

Proteja seus dados pessoais

- Nunca forneça informações sensíveis em sites sem que você tenha solicitado o serviço que o exige, e o faça somente se confiar no site e se o mesmo estiver utilizando criptografia (procure pelo cadeado no navegador e um informativo de certificado digital).

- Evite fazer cadastros em sites de venda desconhecidos pela Internet, especialmente fornecendo seus dados pessoais, pois muitas pequenas e médias empresas possuem pouco ou nenhum tipo de segurança para armazenar e proteger seus dados.

- Cuidado aos disponibilizar informações muito pessoais em sites de relacionamento (telefones móveis, endereços residenciais etc).

Cópias de segurança (backup)

- Agende regularmente cópias de segurança de todos os seus dados importantes.

- Tenha sempre mais de uma cópia de segurança, mantendo-as, preferencialmente, em locais diferentes. Um boa opção é ter uma cópia de segurança em serviços de armazenamento em nuvem (escolha serviços de nuvem confiáveis e habilite a verificação em duas etapas sempre que possível).

- Lembre-se: discos rígidos, pendrives, hd’s externos e outras mídias dão defeito. Tenha sempre cópias redundantes.

- Para a proteção dos arquivos sensíveis, grave-os já criptografados, de forma que seja exigido uma senha para acessá-los.

- Mantenha sempre as mídias de backups em local protegido.

- Faça cópias de segurança sempre que houver indícios de risco iminente (Exemplo: mau funcionamento do equipamento, alerta de falhas, envio do equipamento a serviços de manutenção, etc.).

- Cuidado ao descartar as mídias. Se os arquivos não estiverem criptografados, alguém pode tentar

acessá-los.

Além das dicas listadas, recomendamos fortemente a leitura dos seguintes documentos:

- Cartilha de Segurança para Internet(https://cartilha.cert.br/) elaborada pelo do Centro de Estudos, Resposta e Tratamento de Incidentes de Segurança no Brasil (CERT.br), que contém um conjunto de documentos com recomendações e dicas sobre como o usuário de Internet deve se comportar para aumentar a sua segurança e se proteger de possíveis ameaças.

- Guia de Boas Práticas – Lei Geral de Proteção de Dados Pessoais (LGPD) (https://www.gov.br/governodigital/pt-br/seguranca-e-protecao-de-dados/guia-boas-praticas-lgpd) elaborado pela Secretaria de Governo Digital, este documento tem como objetivo fornecer orientações de boas práticas aos órgãos e entidades da Administração Pública Federal direta, autárquica e fundacional para as operações de tratamento de dados pessoais, conforme previsto no art. 50 da LGPD.

- Internet Segura: (https://internetsegura.br/) idealizado pelo CGI.br (Comitê Gestor da Internet no Brasil) , o portal Internet Segura reúne iniciativas de conscientização sobre segurança e uso responsável da Internet no Brasil, auxiliando os internautas a localizar as informações de interesse e incentivando o uso seguro da Internet.